複雑なシステムやIT環境では、これまで以上に多くの可観測性データとシグナルが生成されています。可観測性プラットフォームは、このデータの規模を効率的に管理する必要があるだけでなく、進化する規制環境に対応しつつ、ユーザーや顧客に提供する価値を損なうことなく、お客様が機密データを制御・保護できる安全対策を提供しなければなりません。これには個人データ、決済データ、健康情報、その他保護が必要なあらゆる機密データが含まれます。

本ブログ記事では、Dynatraceプラットフォーム上でデータライフサイクル全体にわたる機密データ処理機能を提供することにより、大規模な可観測性データを管理する方法についてご紹介します。機密データが顧客環境外に流出するのを防止し、OpenPipeline™を活用して膨大なデータ量を効率的にエンリッチメント、コンテキスト化、取り込みを行い、あらゆるデータタイプを統合的に保管するGrail™データレイクハウスを活用し、データ居住要件を満たすために幅広い地域から選択可能とし、さらにデータへのアクセス制御や選択したレコードのみを完全に削除する機能など、その他のプラットフォーム機能を活用することで、従来サイロ化されていた異なるデータタイプの管理複雑性を大幅に軽減できます。

機密データ管理の重要性

銀行、政府機関、航空会社など、顧客やエンドユーザーに高品質で安全なサービスを提供しなければならない組織のITシステムにとって、可観測性はもはや任意の機能ではありません。これらのシステムは膨大なデータを生成し、そのような大規模なデータ量の中に機密データが含まれている可能性があります。

顧客の信頼を維持し、GDPRやHIPAAなどの厳格な規制要件に準拠するためには、組織は自社のIT環境だけでなく、可観測性プラットフォームやその他のサードパーティサービスにおいても、機密データを適切に管理する必要があります。機密データは、可観測性のユースケースの大半において必須ではありません。組織は、収集するデータの種類、処理方法、保存場所、アクセス権限を管理する必要があります。さらに、データ主体およびプライバシー権に関する要求に迅速に対応し、保持期間を遵守するとともに、プライバシーポリシーや規制に準拠しなければなりません。

複雑なIT環境における機密データの大規模管理

大規模なIT環境では、異なるチームによって管理される数千ものアプリケーションやデジタルサービスが使用されることがよくあります。各アプリケーションは、しばしば異なる構造や機密データタイプを持つ、膨大な量の可観測性データを生成します。このような複雑な環境では、機密データを検出することや、可観測性プラットフォームがそのようなデータをどのように扱うかを設定することだけでなく、設定が意図した通りに機能していることを検証し、必要に応じて選択した機密データを、残りのデータやより大きなデータセットを損なうことなく、恒久的に削除することが不可欠です。

Dynatraceにおけるエンドツーエンドの機密データ処理

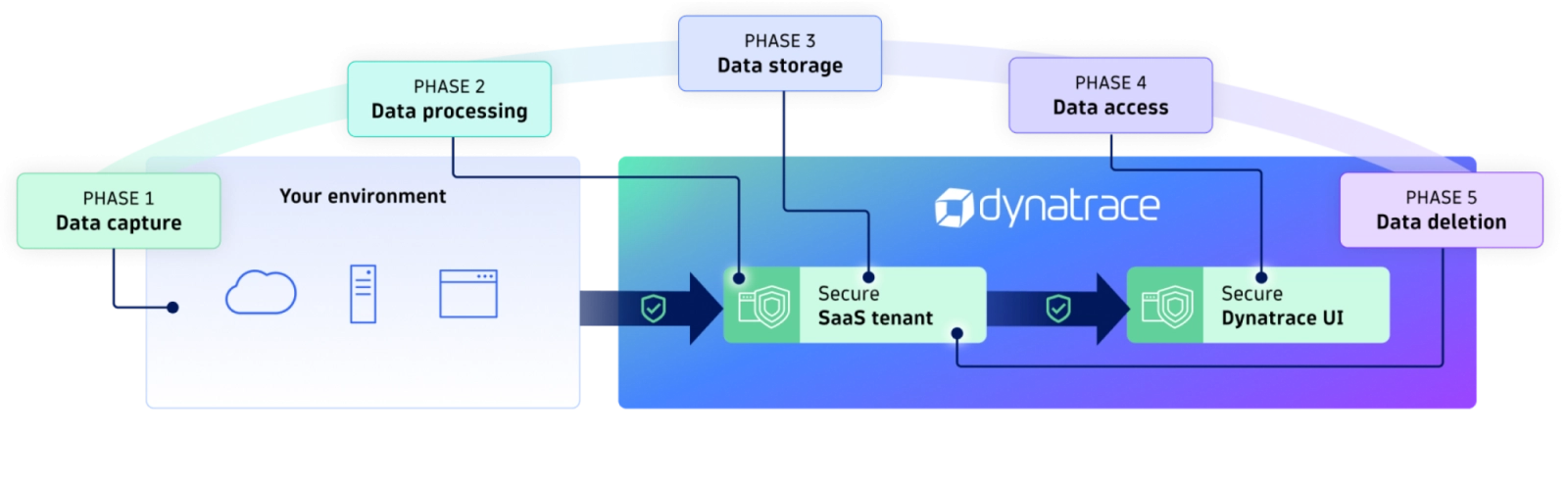

Dynatraceのデータライフサイクルは5つのステップで構成されています。

Dynatraceに送信されるすべてのデータは転送中および保存時に暗号化されますが、各ステップでは機密データを管理するために必要な機能と制御を提供します。本ブログ記事ではDynatraceにおけるプライバシー制御と機密データ管理に焦点を当てていますが、Dynatraceがデータを全体的にどのように保護しているかについてもご関心をお持ちかもしれません。概要についてはTrust Centerを、Dynatraceのセキュリティおよびプライバシー制御の完全なリストと説明についてはDynatraceドキュメントをご確認ください。

Dynatraceに送信されるすべてのデータは転送中および保存時に暗号化されますが、各ステップでは機密データを管理するために必要な機能と制御を提供します。本ブログ記事ではDynatraceにおけるプライバシー制御と機密データ管理に焦点を当てていますが、Dynatraceがデータを全体的にどのように保護しているかについてもご関心をお持ちかもしれません。概要についてはTrust Centerを、Dynatraceのセキュリティおよびプライバシー制御の完全なリストと説明についてはDynatraceドキュメントをご確認ください。

1. データ収集

Dynatrace OneAgent®およびOpenTelemetry データ用 Dynatrace Collector をご利用の場合、マスキングルールに該当する機密データは、Dynatrace との最初の接触時に不可逆的に編集され、監視対象環境外へ流出することはありません。

これは、規制の厳しい業界で事業を展開する組織にとって、しばしば重要な要件となります。例えば、金融機関がDynatrace Log Analyticsを使用して、グローバルインフラ全体にわたるSWIFTメッセージログを監視・分析する場合を考えてみましょう。これらのログやその他のユーザー行動データは、取引フローの追跡、異常の検出、規制コンプライアンスの確保に不可欠です。しかし、アカウント識別子や支払い指示など、データの機密性を考慮すると、GDPRやその他の業界基準などの規制に準拠するため、堅牢なプライバシー管理を徹底する必要があります。そのルールの一つとして、機密データは自社の環境外に流出させてはならないという規定があります。

この課題に対処するため、当該金融機関はDynatraceの多層的なデータマスキング機能を活用しています。ログデータが環境外に流出する前に、Dynatrace OneAgentはキャプチャ時にユーザー設定のマスキングルールを適用し、例えば口座番号、名義人名、生年月日、口座名義人および受益者の住所などを伏せることができます。

2. データ処理

Dynatrace に送信されたデータは、OpenPipeline™ で処理されます。これは、膨大な量のデータを迅速かつコスト効率良く取り込み、充実させる強力なソリューションであり、安全かつコンプライアンスに準拠した収集と処理を可能にする設定が可能です。OpenPipeline により、組織はソースを問わず、クレジットカード番号、メールアドレス、IP アドレスなどの機密データを自動的にマスキングまたは編集する処理ルールを定義できます。このアプローチにより、柔軟で一元的なマスキングが可能となり、機密データが保存または分析用に提供される前に保護されます。

3. データストレージ

データのローカリゼーションと居住地指定は、組織が様々な戦略的、規制的、運用上の要件に対応する上で、ますます重要になってきています。特定の地理的領域内にデータを保持することで、組織は現地の法律、規制、および業界固有の要件に準拠することができます。この目的のため、Dynatraceは世界中のAWS、Azure、Google Cloudのリージョンにデプロイすることができ、これにより、ほとんどの顧客が希望するリージョン内にデータを保存することをサポートします。

Dynatraceに取り込まれたデータは、Grail™データレイクハウスに保存されます。これは、あらゆる規模の可観測性データ、セキュリティデータ、ビジネスデータを統合し、文脈に沿って分析するための統一データストレージシステムです。

機密データの保管場所に加え、必要以上に長期間保存しないことも極めて重要です。Dynatraceでは、カスタムGrailバケットの 保存期間を設定可能で、ログや分散トレースについては最大10年間まで保存できます。

監査目的でログを保存されるお客様もいらっしゃいます。国や業界によっては、監査ログを5年、場合によっては10年間保存することが義務付けられる場合がありますが、Dynatraceテナントはこの要件をサポートしております。

Grailに保存されたログは、アクセス権限を持つあらゆるアプリケーションおよびユーザーが常に利用可能です。これにより、監査担当者による履歴データへのアクセスが必要となった場合でも、復元処理やホット/コールドストレージ階層といった概念が存在しないため、時間とコストを最小限に抑えられます。

ダイナトレースは、プライバシー権アプリによりデータ主体の権利管理を容易にいたします。権限を持つユーザー様は、特定の個人に関連するすべての個人データを効率的に検索し、結果を確認し、規制上の期限を満たす安全で監査可能なワークフローにおいて、エクスポートまたは削除のリクエストを承認することが可能です。これにより、GDPRやCCPAで要求されるようなデータ主体の権利リクエストへの対応を支援いたします。

4. データアクセス

機密データを保護し、許可されたユーザーのみが保存データを閲覧・操作できるようにするためには、きめ細かく設定可能なデータアクセスが不可欠です。DynatraceのGrailアクセスは、柔軟で詳細な権限システムによって管理され、管理者はバケットからテーブル、レコード、さらにはフィールドレベルに至るまで、複数の階層でデータへのアクセス権限を制御できます。

ある医療診断プロバイダー様は、HIPAA準拠を確保し、PHI/PIIを保護しながら可観測性を強化するため、当社と提携されました。データ取り込み時のPHI/PIIフィールドのマスク処理や編集に加え、詳細なフィールドレベルのアクセス制御を設定し、各チームが自身の役割に関連するデータのみを閲覧できるようにしました。これにより、Dynatraceは、患者のプライバシーを損なうことなく、プロバイダー様にログから安全でコンプライアンスに準拠した実用的なインサイトを提供します。

5. データ削除

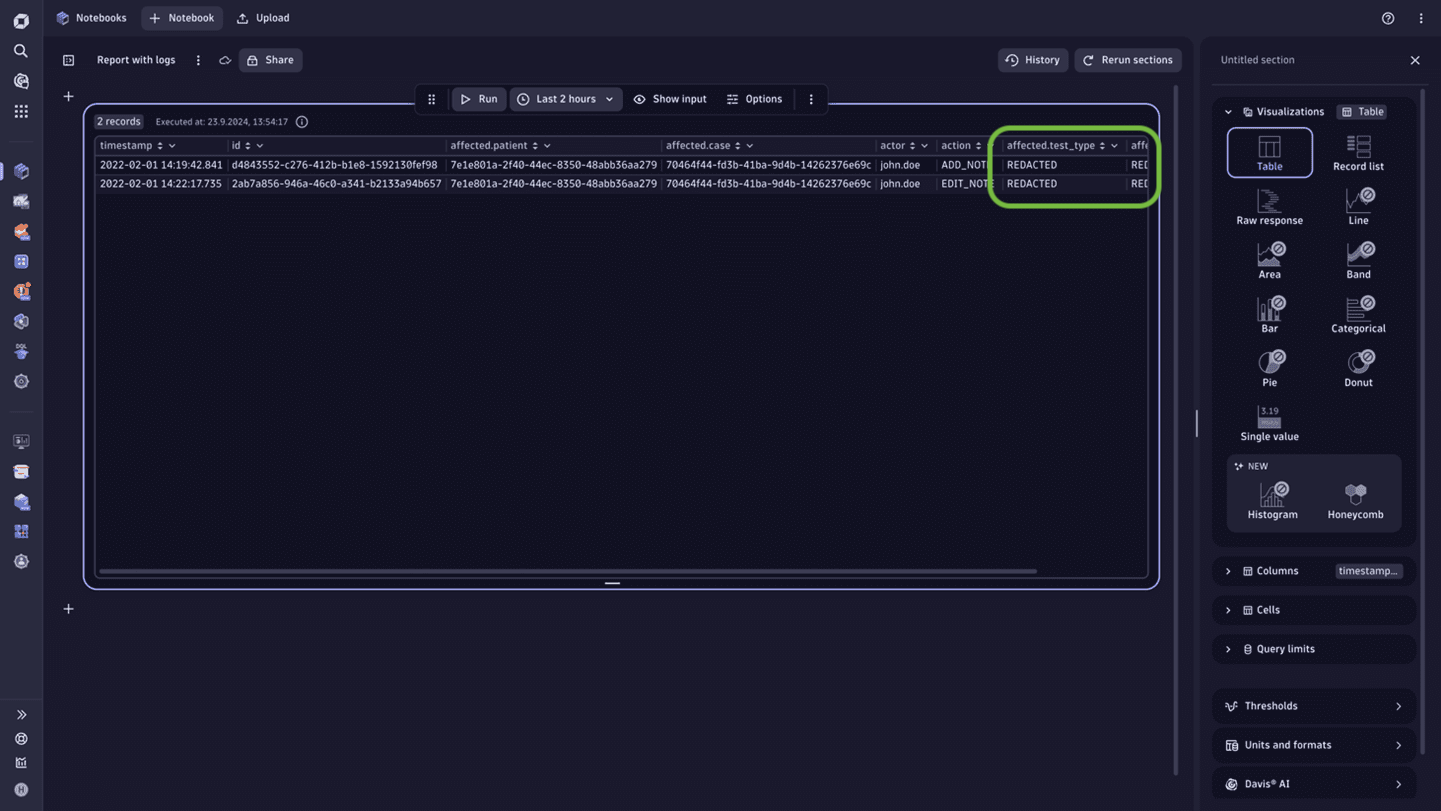

Dynatraceは、Grailにおける個々のレコードの完全削除をサポートすることで、組織が厳格なプライバシーおよびコンプライアンス要件を満たすことを可能にします。Grail APIおよび Privacy Rightsを通じて利用可能なこの機能により、他の貴重なデータの完全性や可用性に影響を与えることなく、レコードレベルで情報を安全かつ永続的に削除することが保証されます。API を通じて直接実行された削除と、Privacy Rights アプリによって調整された削除については、監査証跡が維持されます。データを非表示にするだけのソフト削除とは異なり、Grail のハード削除では削除されたレコードが不可逆的に消去されるため、不正アクセスのリスクを低減し、完全な規制コンプライアンスをサポートします。

センシティブデータセンター

今年後半、Dynatraceは機密データ管理機能を新たなセンシティブデータセンター*に統合し、機密データ管理の効率化を支援いたします。第一段階として、既存のプライバシー権限機能と、現在開発中のセンシティブデータスキャナー*を統合いたします。

センシティブデータスキャナーは、Dynatrace の既存の機密データマスキング機能に、さらなる保護レベルを追加します。Grail を監視し、ログに意図せず取り込まれた機密データを検出することで、お客様はマスキング設定の検証、不整合の迅速な特定と対応、および将来のデータ取り込みや既に取り込まれた機密データに対する正確かつ的を絞った是正措置(アクセス権限や保存期間の調整、機密データの削除、将来の機密データ保存防止のためのマスキングルールの更新など)を講じることが可能となります。

まとめ

Dynatraceが機密データのライフサイクル全体を通じて、規制に準拠した安全な管理を支援する方法についてご紹介しました。Dynatraceは、データ取得の瞬間からプライバシーに重点を置き、高度なマスキング技術を用いて機密情報が環境外に流出するのを防止します。さらに、データ居住地や保持期間の管理をサポートする集中型データ処理と統合データストレージを通じて、多くのグローバルおよび業界固有の基準へのコンプライアンスを実現します。きめ細かなアクセス制御と完全削除機能により、組織はデータガバナンスの管理を強化し、GDPRやCCPAなどのプライバシー義務を履行することが可能となります。全体として、Dynatraceは運用上のニーズと規制要件に合致した、包括的でプライバシーを最優先とする可観測性アプローチを提供します。

*本ブログ記事には将来に関する記述が含まれます。これらの記述は現在の見解と仮定を反映していますが、様々なリスクや計画変更により結果は異なる可能性があります。

ご質問がおありですか?

Q&Aフォーラムで新しいディスカッションを開始するか、サポートをお求めください。

フォーラムへ移動