現代の組織はセキュリティアラートに圧倒されることが多く、優先順位付けや問題の根本原因特定がほぼ不可能な状況に陥っています。そこでDynatrace®のAI搭載オブザーバビリティプラットフォームはMicrosoft Defender for Cloudと連携し、組織全体のツールや環境から得られるセキュリティインサイトを集中管理します。

この統合ビューにより、自動化されたワークフローとセキュリティ問題の明確な可視化が可能となります。Dynatraceはセキュリティ発見情報をアプリケーションの実行時コンテキストで補完し、DevSecOpsチームがアラートのノイズを排除し、実際に本番環境に影響を与える問題の修正に集中できるよう支援します。

重要なセキュリティ発見事項を優先し、集中して対応する

Microsoft Defender for Cloudは、クラウドベースのアプリケーションを様々なサイバー脅威や脆弱性から保護するために設計されたセキュリティ対策とプラクティスを含む、クラウドネイティブアプリケーション保護プラットフォーム(CNAPP)です。

コンテナイメージスキャン、ワークロード保護、ポスチャ管理など、複数のセキュリティ機能を提供します。Microsoft Defender for Cloud は他のクラウドプラットフォームとも連携しますが、その焦点と専門性は Microsoft エコシステム内に留まります。

マルチクラウド環境におけるセキュリティ発見事項の分析には、中核的な課題があります。それは、多数のツールや異なるクラウドプラットフォームから得られる発見事項を、どのように一元的に把握し、優先順位付けするかということです。この複雑さは、開発、テスト、本番環境からの発見事項が混在する環境ではさらに増幅され、重大な問題が見落とされるリスクが高まります。

これを克服するには、セキュリティ発見事項のための一元化されたプラットフォーム以上のものが必要です。機密性の高いサービスやアプリケーションに影響を与える重大な問題を特定し、それに集中するためには、実行時のコンテキストが不可欠です。

Microsoft Defender for Cloud の検出結果に実行時コンテキストを追加

マルチクラウドセキュリティの未来は、クラウドプラットフォーム間で検出結果を自動的に相関させつつ、実際のビジネス影響に基づいて脅威の優先順位付けを行う実行時インテリジェンスを適用する、コンテキスト駆動型の保護にあります。問題はセキュリティ運用を統合すべきかどうかではなく、脅威がハイブリッドインフラストラクチャをシームレスに移動する前に、組織が断片化されたアラートをどれだけ迅速に実用的なインテリジェンスに変換できるかです。

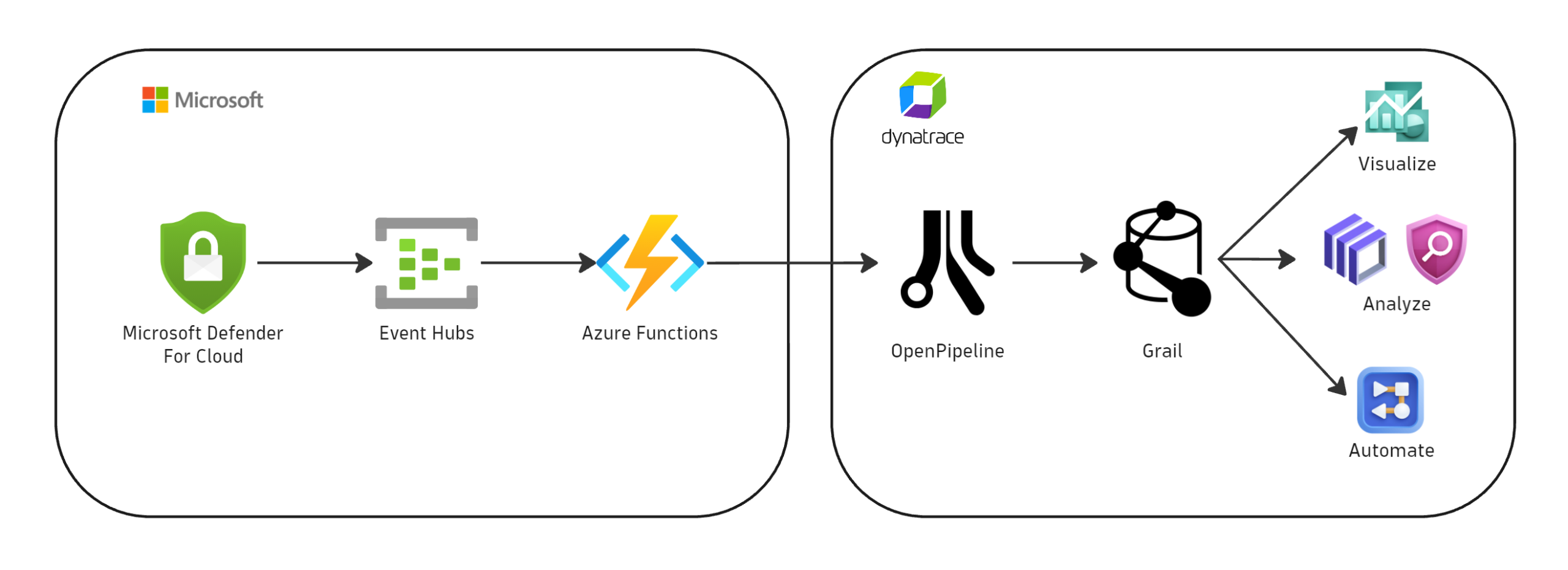

DynatraceのAI搭載オブザーバビリティプラットフォームはMicrosoft Defender for Cloudと連携し、脆弱性検出やセキュリティアラートを含む重要なセキュリティインサイトをDynatrace Grail®データレイクハウスに取り込みます。この連携ではOpenPipeline®を活用し、多様なセキュリティインサイトを統一されたデータ形式に処理・マッピングすることで、あらゆるツールやクラウド環境を横断した一貫した分析を実現します。

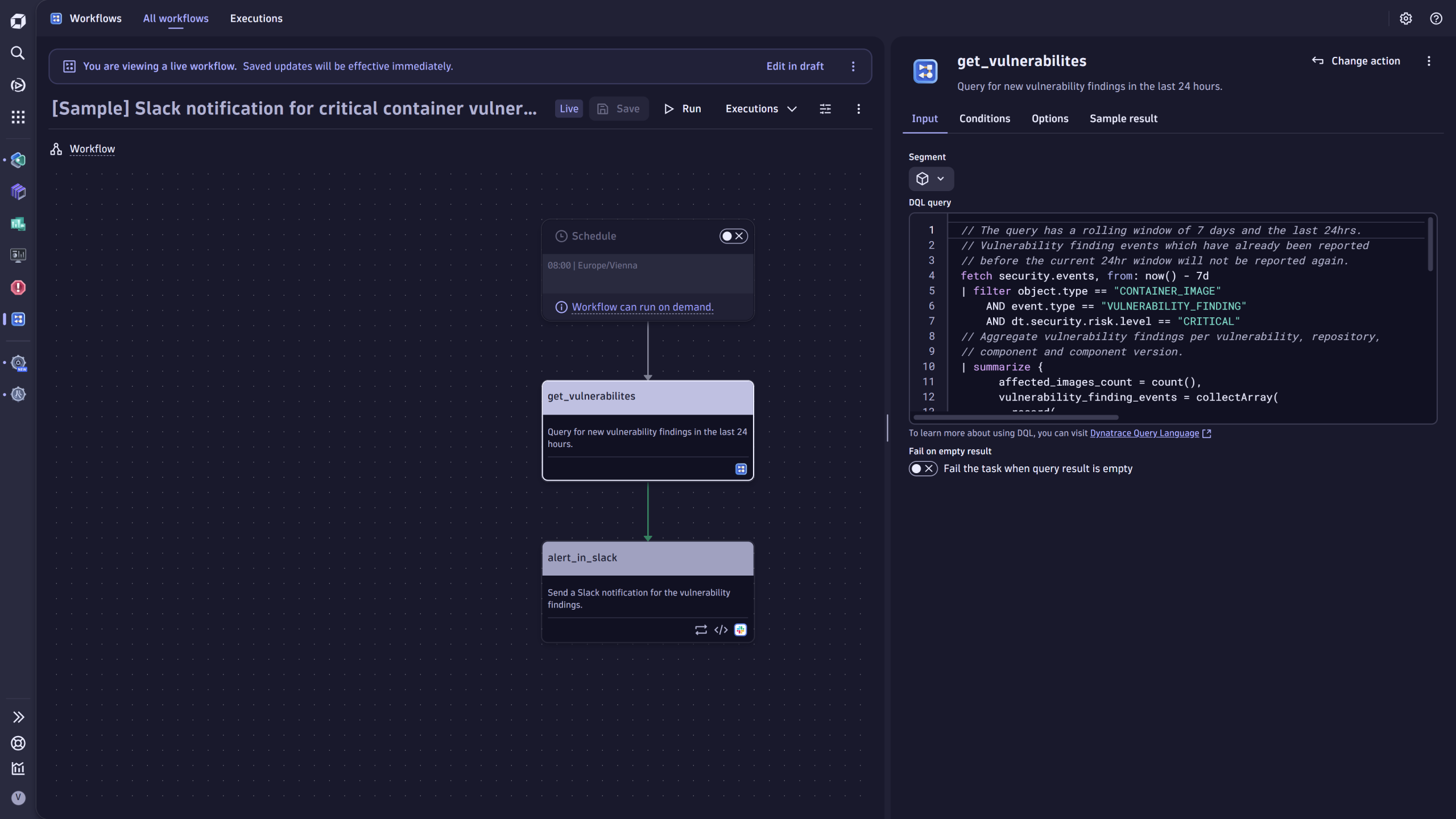

Dynatraceに取り込まれたデータは、ダッシュボード、ノートブック、セキュリティインベスティゲーターといったプラットフォーム固有のアプリケーションにより、強力な可視化と分析機能を提供します。さらに、ワークフローアプリは発見事項の優先順位付けを自動化し、DevSecOpsチーム向けのチケット作成を効率化するとともに、関係者にタイムリーな通知を保証します。

重要な点として、Dynatraceはこれらの機能を強化し、チームがセキュリティ発見情報を実行時コンテキストで補完することを可能にします。この追加のコンテキスト層は、流入する発見情報のフィルタを精緻化する上で極めて有用であり、セキュリティチームのノイズを劇的に低減します。最終的に、これによりチームは、重要なサービスやアプリケーションに真の脅威をもたらす問題に集中して取り組むことが可能となります。

統合の仕組み

Microsoft Defender for Cloudとの統合では、Azure Event HubsとAzure Functionsを中継ポイントとして活用し、様々なセキュリティ検出結果を Dynatrace に転送します。取り込まれたイベントはOpenPipelineで処理され、 Dynatrace のセマンティック規約にマッピングされた後、統一されたセキュリティイベントデータモデルとして Grail に保存されます。

Dynatrace と Microsoft Defender for Cloud の統合は、ステップバイステップの手順に従って簡単に行えます。統合が適切に動作していることを確認するための詳細な監視機能もご利用いただけます。

統合の設定と実行が完了すると、チームはダッシュボード、ノートブック、セキュリティインベスティゲーター、ワークフローなど、Dynatraceプラットフォームのネイティブアプリを使用して、セキュリティ上の発見事項に簡単にアクセスできます。

さらに、Dynatraceでは分析や自動化の起点としてご利用いただける、いくつかの既製のアーティファクトを提供しております:

- セキュリティ上の発見事項を可視化し、カバレッジを評価するためのサンプルダッシュボードをご利用いただけます。

- 通知やチケット作成による重要な発見事項の自動的な調整を、サンプルワークフローで実現してください。

DynatraceでMicrosoft Defender for Cloudの検知結果をさらに活用

Microsoft Defender for Cloudとの統合は、Dynatraceプラットフォーム上でセキュリティデータと可観測性データを統合する上で重要な一歩となります。この統合は今後も進化を続け、脆弱性検出やコンプライアンス調査結果への対応を拡大していくため、アプリケーションパフォーマンスのメトリクスと併せて、セキュリティ態勢に関する前例のない可視性を獲得できます。

Dynatrace 内で Microsoft Defenderデータをはじめとする多数のセキュリティデータを収集・強化することで、セキュリティと運用部門の従来のサイロ化を解消し、インシデント対応の迅速化と情報に基づいた意思決定を実現します。セキュリティイベントとパフォーマンスデータの両方を一元的に可視化することで、従来は異なるツールセットでは困難だった相関分析の可能性が広がります。

詳細な設定手順については、「Microsoft Defender for Cloud セキュリティイベントの取り込み方法」をご参照ください。

ご質問がおありですか?

Q&A フォーラムで新しいディスカッションを開始するか、ご支援をお求めください。

フォーラムへ移動